Apple phát hiện ra một khai thác cho phép tin tặc theo dõi bất kỳ thiết bị Bluetooth nào thông qua mạng của họ. Tin tức này đáng lo ngại và cần được chú ý. #Apple #Bluetooth #KhaiThác #FindMy #TinTặc #TheoDõi #SựKiệnNgàyHômNay

Nguồn: https://9to5mac.com/2025/02/26/exploit-find-my-track-devices/

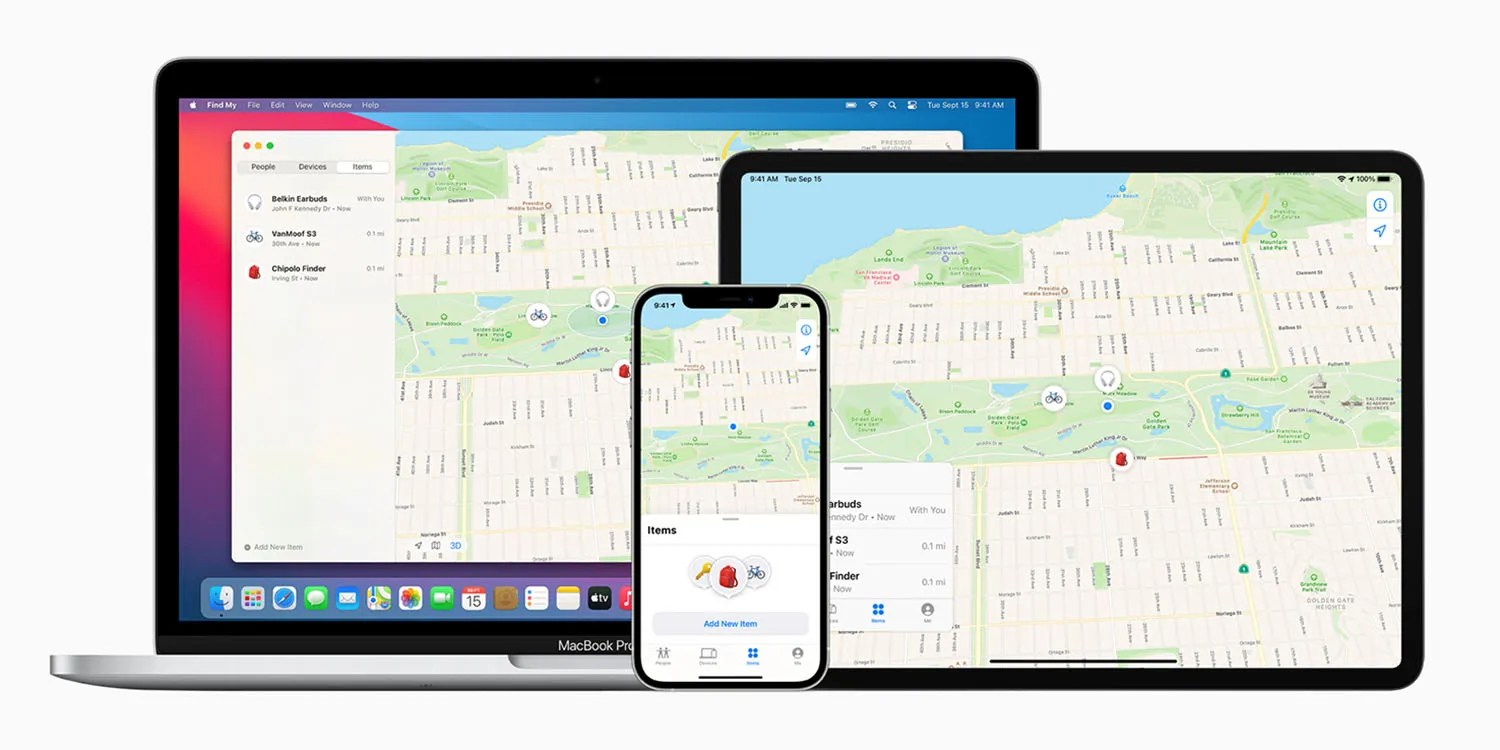

Apple's Find Mạng của tôi cho phép người dùng dễ dàng theo dõi thiết bị và phụ kiện của họ như Airtag. Tuy nhiên, Mặc dù có các tính năng chống sập hàngcác nhà nghiên cứu tại Đại học George Mason gần đây đã phát hiện ra một khai thác cho phép tin tặc âm thầm theo dõi bất kỳ thiết bị Bluetooth nào thông qua mạng của Apple.

Tin tặc có thể sử dụng Apple tìm kiếm của tôi để theo dõi các thiết bị và theo dõi mọi người

Như các nhà nghiên cứu trong một Bài viết trên blogvề cơ bản họ đã tìm ra cách biến bất kỳ thiết bị nào như điện thoại hoặc máy tính xách tay thành một chiếc Airtag mà không có chủ sở hữu nhận ra nó. Sau đó, tin tặc có thể theo dõi từ xa vị trí của thiết bị đó.

Đối với những người không quen thuộc, Apple tìm thấy mạng của tôi hoạt động bằng cách gửi tin nhắn Bluetooth từ Airtag và các bộ theo dõi vật phẩm tương thích khác đến các thiết bị Apple gần đó. Sau đó, các thiết bị chia sẻ vị trí của AirTag đó trực tiếp với chủ sở hữu thông qua các máy chủ của Apple. Những gì các nhà nghiên cứu đã làm là tìm ra cách để tìm kiếm mạng của tôi theo dõi bất kỳ thiết bị Bluetooth nào bằng cách sử dụng đúng phím.

Mặc dù Airtag được thiết kế để thay đổi địa chỉ Bluetooth dựa trên khóa mật mã, nhưng những kẻ tấn công đã phát triển một hệ thống có thể nhanh chóng tìm thấy các phím cho địa chỉ Bluetooth. Điều này đã được thực hiện bằng cách sử dụng hàng trăm GP của GPU để tìm một trận đấu quan trọng. Việc khai thác có tên là Nro Nroottag, có tỷ lệ thành công đáng sợ là 90% và không yêu cầu leo thang đặc quyền quản trị viên tinh vi.

Trong một trong những thí nghiệm, các nhà nghiên cứu đã có thể theo dõi vị trí của máy tính với độ chính xác 10 feet, cho phép họ theo dõi một chiếc xe đạp di chuyển qua thành phố. Trong một thử nghiệm khác, họ đã xây dựng lại con đường bay của một người bằng cách theo dõi bảng điều khiển trò chơi của họ.

Mặc dù thật đáng sợ nếu khóa thông minh của bạn bị hack, nó sẽ trở nên kinh hoàng hơn nhiều nếu kẻ tấn công cũng biết vị trí của nó. Với phương pháp tấn công mà chúng tôi đã giới thiệu, kẻ tấn công có thể đạt được điều này, một trong những nhà nghiên cứu cho biết.

Các nhà nghiên cứu đã thông báo cho Apple về việc khai thác vào tháng 7 năm 2024 và khuyến nghị công ty cập nhật mạng của tôi để xác minh tốt hơn các thiết bị Bluetooth. Mặc dù công ty có công khai thừa nhận sự hỗ trợ của nhóm George Mason Khi khám phá khai thác, Apple vẫn chưa sửa nó (và chưa cung cấp chi tiết về cách nó sẽ làm như vậy).

Các nhà nghiên cứu cảnh báo rằng một bản sửa lỗi thực sự có thể mất nhiều năm để triển khai, ngay cả sau khi Apple phát hành bản cập nhật phần mềm mới sửa chữa khai thác, không phải ai cũng sẽ cập nhật thiết bị của họ ngay lập tức. Hiện tại, họ khuyên người dùng không bao giờ cho phép truy cập không cần thiết vào Bluetooth của thiết bị khi được các ứng dụng yêu cầu và tất nhiên, luôn luôn cập nhật phần mềm của thiết bị.

Đọc cũng

FTC: Chúng tôi sử dụng thu nhập Liên kết liên kết tự động. Hơn.